|

ФЕДЕРАЛЬНОЕ АГЕНТСТВО

ПО ТЕХНИЧЕСКОМУ РЕГУЛИРОВАНИЮ И МЕТРОЛОГИИ

|

|

|

НАЦИОНАЛЬНЫЙ

СТАНДАРТ

российской

ФЕДЕРАЦИИ

|

ГОСТ Р

53661-

2009

(ИСО 28004:2006)

|

СИСТЕМА МЕНЕДЖМЕНТА

БЕЗОПАСНОСТИ ЦЕПИ ПОСТАВОК

Руководство по внедрению

ISO 28004:2006

Security management systems for the

supply chain -

Guidelines for the implementation of

ISO/PAS 28000

(MOD)

|

|

Москва

Стандартинформ

2010

|

Предисловие

Цели и принципы стандартизации в Российской Федерации установлены Федеральным законом

от 27 декабря 2002

г. № 184-ФЗ «О техническом регулировании», а правила применения национальных

стандартов Российской Федерации - ГОСТ Р 1.0-2004 «Стандартизация в Российской Федерации. Основные положения»

Сведения о стандарте

1

ПОДГОТОВЛЕН Федеральным государственным учреждением «Служба морской безопасности» (ФГУ СМБ) на основе собственного аутентичного перевода на русский язык стандарта, указанного в

пункте 4

2

ВНЕСЕН Управлением технического регулирования и стандартизации Федерального

агентства по техническому регулированию и метрологии

3

УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ Приказом Федерального агентства по техническому

регулированию и метрологии от 15 декабря 2009 г. № 1026-ст

4

Настоящий стандарт является модифицированным международному стандарту

ИСО 28004:2006 «Системы менеджмента безопасности сети поставок. Руководство по внедрению

ISO/PAS 28000» (ISO 28004:2006 «Security management systems for the supply chain - Guidelines for the implementation of ISO/PAS 28000») путем изменения отдельных фраз (слов, значений показателей, ссылок), которые выделены в тексте курсивом.

Наименование настоящего стандарта изменено относительно наименования указанного международного стандарта для приведения его в соответствие с ГОСТ Р 1.5 (пункт 3.5).

5 ВВЕДЕН ВПЕРВЫЕ

Информация об изменениях к настоящему стандарту публикуется в ежегодно издаваемом

информационном указателе «Национальные стандарты», а текст изменений и поправок - в ежемесячно издаваемых информационных указателях «Национальные стандарты». В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет

опубликовано в ежемесячно издаваемом информационном указателе «Национальные стандарты». Соответствующая информация, уведомление и тексты размещаются также в информационной

системе общего пользования - на официальном сайте Федерального агентства по техническому

регулированию и метрологии в сети Интернет

Введение

ГОСТ Р 53663-2009 «Система менеджмента безопасности цепи поставок. Требования» и настоящий стандарт подготовлены в связи с возникшей потребностью в наличии унифицированного стандарта системы менеджмента в области безопасности цепи поставок и руководства по внедрению такой

системы менеджмента безопасности на предприятиях с тем, чтобы получить возможность проводить

оценку соответствия и сертификацию таких систем менеджмента.

ГОСТ Р 53663-2009 согласован со стандартами ГОСТ Р ИСО 9001-2008 (система менеджмента качества) и ГОСТ Р ИСО 14001-2007 (система экологического менеджмента), что позволяет организации согласовать или интегрировать свою собственную систему менеджмента в системы

менеджмента качества, экологии и безопасности цепи поставок.

В начале каждого раздела настоящего стандарта отдельным блоком приведены требования

ГОСТ Р 53663-2009, за которыми следуют соответствующие им рекомендации. Нумерация разделов

настоящего стандарта совпадает с нумерацией ГОСТ Р 53663-2009.

Соответствие настоящему стандарту не освобождает от последующего выполнения положений

законодательных и иных нормативных правовых актов в области обеспечения безопасности.

Содержание

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

|

СИСТЕМА МЕНЕДЖМЕНТА

БЕЗОПАСНОСТИ ЦЕПИ ПОСТАВОК

Руководство по внедрению

Security management system for the supply

chain. Guidelines for the implementation

|

Дата введения - 2010-07-01

1 Область применения

Настоящий стандарт содержит основные положения и рекомендации по внедрению

ГОСТ Р 53663.

В настоящем стандарте отражены основные принципы, рассматривающие намерения, типовые

входные данные, процессы и типовые выходные данные по каждому разделу ГОСТ Р 53663. Это способствует лучшему пониманию и внедрению ГОСТ Р 53663.

Настоящий стандарт не содержит дополнительные требования к уже установленным в ГОСТ Р 53663 и не предписывает обязательные к выполнению требования ИСО 28000.

Данный стандарт устанавливает требования к системам менеджмента безопасности, охватывая важные аспекты обеспечения безопасности цепи поставок. Эти аспекты включают в себя, но не

ограничиваются вопросами финансирования, производства, управления информированием, а также

средствами упаковки, хранения и передачи товаров между различными видами транспорта и местами нахождения. Менеджмент безопасности связан со многими другими аспектами бизнеса-менеджмента. Эти другие аспекты нужно рассматривать непосредственно там и тогда, где и когда они оказывают влияние на менеджмент безопасности, включая передачу товаров по всей цепи поставок.

Эти требования применимы ко всем организациям (от малых до многонациональных), занятых

в производстве, обслуживании, хранении или транспортировке, на любом этапе производства или

цепи поставок, которые желают:

a) разрабатывать, внедрять, поддерживать в рабочем состоянии и улучшать систему менеджмента безопасности,

b) обеспечивать соответствие с утвержденной политикой в области менеджмента безопасности,

c) демонстрировать такое соответствие другим организациям;

d) получать подтверждение соответствия своей системы менеджмента безопасности у аккредитованного органа по сертификации;

e) самостоятельно определять и декларировать соответствие настоящему стандарту.

Организации, которые в дальнейшем выбирают подтверждение соответствия у аккредитованного органа по сертификации, могут продемонстрировать, что они значительно способствуют обеспечению безопасности цепи поставок.

[ГОСТ Р 53663-2009]

В настоящем стандарте использованы нормативные ссылки на следующие стандарты:

ГОСТ Р ИСО 9001-2008 Системы менеджмента качества. Требования

ГОСТ Р ИСО 14001-2007 Системы экологического менеджмента. Требования и руководство

по применению

ГОСТ Р ИСО 19011-2003 Руководящие указания по аудиту систем менеджмента качества

и/или систем экологического менеджмента

Примечание - При пользовании настоящим стандартом целесообразно проверить действия ссылочных стандартов в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет или по ежегодно издаваемому информационному указателю «Национальные стандарты», который опубликован по состоянию на 1 января текущего года, и по соответствующим ежемесячно издаваемым информационным указателям, опубликованным в текущем году Если ссылочный стандарт заменен (изменен), то при пользовании настоящим стандартом следует руководствоваться заменяющим (измененным) стандартом. Если ссылочный стандарт отменен без замены, то положение, в котором дана ссылка на него, применяется в части, не затрагивающей эту ссылку.

В настоящем стандарте применены следующие термины с соответствующими определениями:

3.1 средство (facility): Предназначенный для выполнения определенной функции или оказания услуги технологический комплекс в том числе предприятие, обеспечивающее его функционирование, здание, сооружение, устройство или оборудование, а также транспортное средство.

Примечание - Данное определение включает в себя любой код программного обеспечения, являющийся ключевым для обеспечения безопасности и применения менеджмента безопасности.

3.2 безопасность (security): Сопротивление преднамеренному акту незаконного вмешательства, рассчитанному на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

3.3 менеджмент безопасности (security management): Систематизированные и скоординированные действия и методы, с помощью которых организация оптимально управляет своими рисками

и связанными с ними потенциальными угрозами и воздействиями.

3.4 цель в области менеджмента безопасности (security management objective): Требуемый

в интересах безопасности определенный результат или достижение, удовлетворяющее политику в

области менеджмента безопасности.

Примечание - Важно, чтобы такие результаты были прямо или косвенно связаны с обеспечением

продукции, поставок или услуг, предоставляемых всем бизнесом его клиентам или конечным пользователям.

3.5 политика в области менеджмента безопасности (security management policy): Совокупность намерений и стремлений организации в отношении безопасности, а также структура управления процессами и деятельностью в области безопасности, которые соответствуют политике

организации и нормативным требованиям.

3.6 программы в области менеджмента безопасности (security management programmes): Методы, с помощью которых достигаются цели в области менеджмента безопасности.

3.7 задача в области менеджмента безопасности (security management target): Специальный уровень эксплуатации, который требуется для достижения цели в области менеджмента безопасности.

3.8 заинтересованное лицо (stakeholder): Физическое или юридическое лицо, заинтересованное в исполнении организацией своих функций, достижении успеха или влияющее на ее деятельность.

Примечание - Примерами таких лиц являются клиенты, акционеры, финансисты, страховщики, инспекторы, органы, учрежденные в соответствии с уставом, персонал, подрядчики, поставщики, общественные организации.

3.9 цепь поставок (supply chain): Взаимосвязанный набор ресурсов и процессов, начинающийся с получения сырья и простирающийся через доставку продукции или услуг конечному пользователю посредством транспортных систем.

Примечание - Цепь поставок может включать в себя продавцов, промышленные предприятия, логистические центры, внутренние центры распределения, дистрибьюторов, оптовых продавцов и других юридических лиц, ведущих к конечному пользователю.

3.9.1 фаза постконтроля (downstream): Действия, процессы и движения груза в цепи поставок, которые происходят после того, как груз выходит из-под непосредственного оперативного контроля организации, включая страхование, финансирование, управление данными, а также упаковку, хранение и перемещение груза, но не ограничиваясь этим.

3.9.2 фаза предконтроля (upstream): Действия, процессы и движения груза в цепи поставок, которые происходят прежде, чем груз оказывается под непосредственным оперативным контролем

организации, включая страхование, финансирование, управление данными, а также упаковку, хранение и перемещение груза, но не ограничиваясь этим.

Примечание - Высшее руководство, особенно большой транснациональной организации, может не рассматриваться в личном плане как элемент, входящий в систему, описываемую настоящим стандартом; однако ответственность высшего руководства на всех уровнях системы должна четко прослеживаться.

3.10 постоянное улучшение (continual improvement): Периодически повторяющийся процесс

усиления системы менеджмента безопасности для усовершенствования всей работы в отношении

безопасности, соответствующей политике организации в этой области.

[ГОСТ Р 53663-2009]

3.11 риск (risk): Вероятность реализации акта незаконного вмешательства и его последствия.

3.12 проверка на допуск (security cleared): Процесс проверки надежности людей, которые получат доступ к конфиденциальным материалам по вопросам безопасности.

3.13 угроза (threat): Любое возможное преднамеренное действие или ряд действий разрушающего характера в отношении каких-либо заинтересованных сторон, средств, операций, цепей поставок, общества, экономической устойчивости, целостности бизнеса и хозяйственной деятельности.

4 Элементы системы

менеджмента безопасности

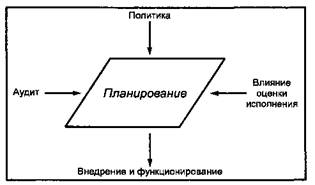

Рисунок 1 -

Элементы успешного менеджмента безопасности

4.1

Общие требования

a) Требования

Организация должна разрабатывать, документировать, внедрять, поддерживать в рабочем

состоянии и постоянно улучшать результативность системы менеджмента безопасности с тем, чтобы

идентифицировать риски в области безопасности, управлять ими, а также смягчать их последствия.

Организация должна постоянно улучшать эффективность своей деятельности в соответствии с

требованиями, изложенными в разделе 4.

Организация должна определить область применения своей системы менеджмента безопасности. Если организация принимает решение о передаче сторонней организации какого-либо процесса, влияющего на соответствие требованиям данного стандарта, она должна обеспечить со своей стороны

контроль за таким процессом. Необходимые рычаги управления и ответственность за выполнение

таких процессов должны быть определены в рамках системы менеджмента безопасности.

[ГОСТ Р 53663-2009]

b) Намерение

Организация должна разрабатывать и поддерживать в рабочем состоянии систему менеджмента, которая соответствует требованиям ГОСТ Р 53663. Это позволяет организации соблюдать законодательные и иные нормативные правовые акты в области обеспечения безопасности и охраны.

Уровень детализации и сложность системы менеджмента безопасности, а также объемы документации и используемых ресурсов зависят от размера и структуры организации и специфики ее деятельности.

Организация обладает свободой и гибкостью в определении области применения ГОСТ Р 53663 и может избрать внедрение стандарта как применительно ко всей организации в целом, так и к отдельным структурным подразделениям или определенным услугам, предоставляемым организацией.

При определении области применения и масштаба системы менеджмента безопасности необходимо соблюдать осторожность. Организациям не следует пытаться ограничивать область применения

таким образом, чтобы исключать из оценки структурные подразделения или услуги, деятельность которых необходима для общего функционирования организации в целом, а также исключать те аспекты, которые могут напрямую влиять на обеспечение безопасности персонала и других заинтересованных

сторон.

При внедрении ГОСТ Р 53663 в отдельном структурном подразделении или для определенной

услуги, предоставляемой организацией, могут быть использованы существующие в организации политика и процедуры в области обеспечения безопасности, разработанные для иных подразделений. Эти

политика и процедуры потребуют пересмотра и внесения соответствующих изменений, учитывающих

специфику функционирования такого структурного подразделения или особенности предоставляемой

услуги.

c) Типовые входные данные

Все требования по входным данным определены в ГОСТ Р 53663.

d) Типовые выходные данные

Типовым выходным данным является эффективно внедренная и поддерживаемая в рабочем

состоянии система менеджмента безопасности, которая помогает организации в постоянном стремлении к улучшению.

4.2

Политика в области менеджмента безопасности

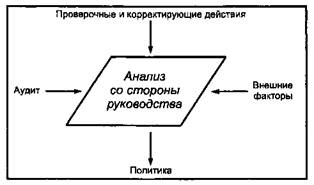

Рисунок 2 -

Политика в области

менеджмента безопасности

а) Требования

Высшее руководство организации должно официально определять общую политику в области

менеджмента безопасности. Эта политика должна:

a) быть согласованна с политикой организации в других областях;

b) предусматривать структуру, которая позволяет достигать цели и выполнять задачи и программы, специфичные для менеджмента безопасности;

c) соответствовать общей структуре управления угрозами и рисками безопасности в организации;

d) соответствовать угрозам организации, характеру и масштабам ее деятельности;

e) четко определять все или основные цели в области менеджмента безопасности;

f) включать в себя обязательство постоянного улучшения процесса менеджмента безопасности;

g) включать в себя обязательство соответствовать законодательным, нормативным и уставным требованиям, применяемым в настоящее время, а также иным требованиям, предписанным для

организации;

h) быть официально одобренной высшим руководством;

i) документироваться, внедряться и поддерживаться в рабочем состоянии;

j) доводиться до сведения всего соответствующего персонала и третьих лиц, включая подрядчиков и посетителей, имея в виду, что эти лица должны знать свои индивидуальные обязательства в

отношении менеджмента безопасности;

k) быть доступной для заинтересованных лиц, если это необходимо;

l) предусматривать ее анализ в случае приобретения другой организации или слияния с другими организациями, или при других изменениях области бизнеса организации, которые могут повлиять

на стабильность или пригодность системы менеджмента безопасности.

Примечание - Для внутреннего использования организации допускается выбрать детально разработанную политику в области менеджмента безопасности, которая содержала бы достаточную информацию по направлениям деятельности системы менеджмента безопасности (некоторые разделы которой могут носить конфиденциальный характер), а также имела бы обобщенную (неконфиденциальную) версию, отражающую общие

цели, которые доводятся до сведения персонала и других заинтересованных сторон.

[ГОСТ Р 53663-2009]

b) Намерение

Политика в области менеджмента безопасности - краткое программное заявление высшего

руководства об обязательствах в отношении обеспечения безопасности и охраны. Политика в области

менеджмента безопасности устанавливает общие намерения и направление деятельности организации. Она обеспечивает основу для постановки целей в области обеспечения безопасности и охраны

для всей организации в целом.

Документированная политика в области менеджмента безопасности должна быть сформулирована и утверждена высшим руководством организации.

c) Типовые входные данные

При разработке политики в области менеджмента безопасности высшему руководству, особенно

в отношении собственных цепей поставок, следует учитывать:

-

политику и цели, согласующиеся с деятельностью организации в целом;

-

историческую и текущую деятельность организации в области обеспечения безопасности;

-

потребности заинтересованных сторон;

-

возможности и потребность в постоянном улучшении;

-

необходимые ресурсы;

-

содействие персонала;

-

содействие подрядчиков, заинтересованных сторон и другого стороннего персонала.

d) Процесс

При разработке и утверждении политики в области менеджмента безопасности высшему руководству следует учитывать нижеприведенные требования.

Эффективно сформулированная и понятная политика в области менеджмента безопасности

должна:

1) соответствовать характеру и масштабам рисков для организации.

Идентификация угроз, оценка рисков и риска-менеджмента, являясь основой эффективной

системы менеджмента безопасности, должны найти отражение в политике в области менеджмента

безопасности.

Политика в области менеджмента безопасности должна учитывать потенциал организации, соответствовать действительности, а также исключать преувеличение или приуменьшение рисков для

организации;

2) содержать обязательство по постоянному улучшению эффективности системы менеджмента

безопасности.

Глобальные угрозы в сфере безопасности и охраны увеличивают давление на организации, вынуждая их приуменьшать риски в цепи поставок. Помимо выполнения нормативных правовых актов, а также инструкций и руководств, подготовленных такими органами, как Всемирная Таможенная Организация (ВТО), организация должна стремиться к постоянному улучшению системы менеджмента

безопасности для обеспечения соответствия собственной деятельности обязательным требованиям в

области обеспечения безопасности и охраны с тем, чтобы эффективно реагировать на изменение

потребностей мировой торговли.

Планируемое улучшение эффективности функционирования должно быть представлено в целях

в области менеджмента безопасности (см. 4.3.2)

и управляться программами в области менеджмента

безопасности (см. 4.3.5), хотя изложение политики может включать более обширные сферы деятельности;

3) содержать обязательство, по меньшей мере, соответствовать существующим применимым

нормативным требованиям в области обеспечения безопасности и охраны, выполнение которых предписано организации.

От организаций требуется соответствие применимым нормативным требованиям в области обеспечения безопасности и охраны. Политика в области менеджмента безопасности - публичное подтверждение организацией своего долга соответствовать, если не усиливать требования, законодательных нормативных правовых актов и других требований или добровольно принятых норм, таким как Рамочные стандарты безопасности и облегчения мировой торговли ВТО [1].

Примечание - термин «другие требования» может означать корпоративные обязательства, отраслевые стандарты, технические условия либо регламенты, принятые организацией;

4) документироваться, внедряться и поддерживаться в рабочем состоянии.

Ключом успешного внедрения является планирование и подготовка. Часто формулировки, используемые в политике и целях в области менеджмента безопасности, не соответствуют действительности из-за отсутствия достаточных ресурсов у организации для их осуществления. Прежде, чем

делать любые публичные заявления, организация должна убедиться в наличии ресурсов, персонала, компетенции и опыта для достижения устанавливаемых целей в области менеджмента безопасности, обеспечения безопасности и охраны в рамках собственной структуры.

Для достижения эффективности политика в области менеджмента безопасности должна быть

документально оформлена, поддерживаться в рабочем состоянии и, по мере необходимости, актуализироваться;

5) доводиться до всего персонала в целях достижения понимания своих обязанностей в части

обеспечения безопасности и охраны.

Вовлеченность и понимание со стороны персонала - условие успешного обеспечения безопасности организации.

Необходимо обеспечивать осведомленность персонала о влиянии менеджмента безопасности

на окружающие условия работы и качество собственной деятельности, а также мотивировать персонал к активному содействию менеджменту безопасности.

Персонал (на всех уровнях, включая уровни управления) вряд ли будет в состоянии эффективно

способствовать менеджменту безопасности, если не будет достигнуто понимание политики организации в области менеджмента безопасности и собственной ответственности и компетенции для выполнения поставленных задач.

Это потребует от организации четкого доведения до персонала собственной политики и целей в

области менеджмента безопасности с тем, чтобы создавать условия для понимания персоналом своих

персональных обязанностей при выполнении задач по обеспечению безопасности;

6) быть доступной для заинтересованных лиц.

Любой человек или группа (внутри или вне организации), заинтересованные в деятельности организации в части обеспечения безопасности, уделяют особое внимание политике этой организации в

области менеджмента безопасности. Поэтому должен быть предусмотрен соответствующий процесс

доведения сведений о политике всем заинтересованным лицам, где это необходимо;

7) периодически анализироваться с тем, чтобы оставаться актуальной и соответствовать

направлениям деятельности организации.

В связи с периодическими изменениями законодательных и иных нормативных правовых актов в

сфере обеспечения безопасности и охраны, а также возрастающими потребностями со стороны заинтересованных лиц политика и система менеджмента безопасности цепи поставок нуждаются в регулярном анализе и пересмотре в целях обеспечения собственной эффективности и постоянной

пригодности.

Все изменения должны быть доведены заинтересованными лицами в возможно короткие сроки.

е) Типовые выходные данные

Всесторонняя, кратко сформулированная и понятная политика организации в области менеджмента безопасности, доведенная до всего персонала и, при необходимости, до заинтересованных

лиц.

4.3

Оценка рисков безопасности и планирование

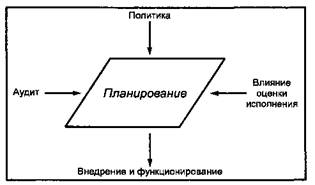

Рисунок 3 -

Планирование

4.3.1 Оценка рисков безопасности

а) Требования

Организация должна разрабатывать и поддерживать в рабочем состоянии процедуры по своевременной идентификации угроз и оценке рисков, в том числе касающихся менеджмента безопасности, а также по определению и реализации необходимых мер административного управления. Идентификация угроз, отнесенных к охране и рискам, оценка и методы управления должны, как минимум, соответствовать характеру и масштабу выполняемой организацией деятельности. Эта оценка

должна учитывать вероятность случая и все его последствия, включая:

a) угрозы и риски физического воздействия или повреждения, такие как функциональный отказ, непредвиденное повреждение, злонамеренное причинение вреда, террористический акт или преступное деяние;

b) угрозы и риски оперативного характера, включая контроль безопасности, человеческого

фактора и других действий, которые влияют на деятельность, условия или безопасность организации;

c) события природного характера (бурю, наводнение и т.д.), из-за которых меры по обеспечению безопасности и технические средства охраны могут оказаться неэффективными;

d) внешние факторы, управляемые организацией, такие как непредоставление услуг и неисправность оборудования внешних поставщиков;

e) угрозы и риски со стороны заинтересованного лица, такие как отказ соблюдать нормативные

требования или нанесение ущерба репутации или бренду;

f) конструкцию и установку средств охраны (замену, обслуживание и т.д.);

g) управление информацией и данными, а также связь;

h) угрозу непрерывности производственной деятельности.

Организация должна быть уверена в том, что результаты оценки и эффект от такого контроля

принимаются во внимание и, где это необходимо, оказывают влияние на:

а) цели и задачи в области менеджмента безопасности;

b) программы в области менеджмента безопасности;

c) определение требований к конструкции, спецификации и установке;

d) определение достаточности ресурсов, включая степень укомплектованности персоналом;

e) определение потребности в подготовке и приобретении необходимых навыков (см. 4.4.2);

f) развитие управления документами и данными (см. 4.4.6);

g) всю структуру управления организацией в отношении угроз и рисков.

Организация должна документировать и актуализировать вышеуказанную информацию.

Методология организации по идентификации и оценке угроз и рисков должна:

a) быть выбрана в соответствии с областью применения, характером и сроками с тем, чтобы

иметь предупреждающий характер, а не подтверждающей факт случившегося;

b) включать в себя сбор информации, имеющей отношение к угрозам, отнесенным к охране и

рискам;

c) предусматривать классификацию угроз и рисков и выбор соответствующих действий по

предотвращению, устранению или управлению ими;

d) предусматривать мониторинг действий с тем, чтобы определить результативность и своевременность их выполнения (см. 4.5.1).

[ГОСТ Р 53663-2009]

b) Намерение

Организация должна определять наиболее значимые угрозы, риски и уязвимые места, связанные

со своей деятельностью с тем, чтобы применять процессы идентификации угроз, оценки рисков и риска-менеджмента.

Процессы идентификации угроз, оценки рисков, риска-менеджмента и их выходные данные должны стать основой для всей системы менеджмента безопасности. Особенно важно четкое установление

взаимосвязи между процессами идентификации угроз, оценки рисков и риска-менеджмента с другими

элементами системы менеджмента безопасности.

Цель настоящего стандарта установить общие принципы, по которым организация сможет определять применимость и достаточность идентификации угроз, оценки рисков и риска-менеджмента.

Процессы идентификации угроз, оценки рисков и риска-менеджмента должны позволять организации определять, оценивать и управлять рисками в области обеспечения безопасности и охраны, используя имеющиеся возможности.

В любом случае необходимо уделять внимание свойственной и несвойственной деятельности в

рамках организации, а также потенциальным чрезвычайным ситуациям.

Сложность процессов идентификации угроз, оценки рисков и риска-менеджмента в основном

зависит от размеров и видов деятельности организации, а также от характера, сложности и значимости

рисков. ГОСТ Р 53663 (подпункт 4.3.1) не призван принуждать маленькие организации с меньшими рисками их безопасности внедрять и реализовывать сложный комплекс процессов по идентификации

угроз, оценке рисков и риску-менеджменту.

Процессы идентификации угроз, оценки рисков и риску-менеджмента должны учитывать стоимость и сроки их реализации, а также надежность используемых данных. В перечисленных процессах

может использоваться уже имеющаяся информация, подготовленная для распорядительных или иных

целей. Организация также может учитывать степень существующего практического управления угрозами в области обеспечения безопасности и охраны. Организация должна определять угрозы, которые

будут принимать во внимание входные и выходные данные, связанные с текущей и соответствующей

прошлой деятельностью, процессами, продукцией и/или услугами.

Проведение оценки рисков в области обеспечения безопасности должно осуществляться квалифицированным персоналом, использующим признанные методики, которые могут быть документально

оформлены.

Организация, не имеющая систему менеджмента безопасности, может определять свое текущее

состояние в отношении рисков посредством проведения их оценки. Основанием для разработки системы менеджмента безопасности должны быть намерения организации учитывать угрозы, перед которыми она оказалась.

Организация должна (но не ограничиваться этим):

-

выполнять законодательные и нормативные требования;

-

идентифицировать угрозы, перед которыми оказалась организация;

-

осуществлять поиск информации об угрозах и рисках у соответствующих федеральных органов

исполнительной власти;

-

проводить анализ всех существующих процессов и процедур в отношении менеджмента

безопасности;

-

учитывать результаты расследований происшествий и чрезвычайных ситуаций, связанных с

обеспечением безопасности.

В зависимости от характера деятельности организации для удобства в проведении оценки допускается использовать опросные листы, проводить собеседования, непосредственные измерения, учитывать результаты предыдущих аудитов системы менеджмента безопасности или иные данные для

анализа. Все эти действия следует проводить регулярно и должны быть документально оформлены.

Следует подчеркнуть, что при проведении первоначальной оценки рекомендуется выработать

основное направление, которое не подменяет формирование структурированного системного подхода, указанного в 4.3.1.

c) Типовые входные данные

Типовые входные данные включают в себя следующее:

-

законодательные и нормативные требования в области обеспечения безопасности и охраны

(см. 4.3.2);

-

политику в области безопасности (см. 4.2);

-

записи происшествий, связанных с обеспечением безопасности;

-

несоответствия (см. 4.5.2);

-

результаты аудитов системы менеджмента безопасности (см. 4.5.4);

-

сообщения от персонала и других заинтересованных лиц (см. 4.4.3);

-

информацию из консультаций персонала в части обеспечения безопасности, по вопросам анализа и действий по улучшению рабочих мест (такие действия могут носить предупредительный характер или быть мерами реагирования);

-

информацию о положительном опыте, типовых рисках для организации, происшествиях и чрезвычайных ситуациях, имевших место в похожих организациях;

-

отраслевые стандарты;

-

предписания федеральных органов исполнительной власти;

- информацию о средствах, процессах и деятельности организации, включая:

детали изменений процедур управления,

схемы,

руководства и процедуры по эксплуатации,

данные об охране,

мониторинг данных (см. 4.5.1);

d) Процесс

1) Идентификация угроз, оценка рисков и риска-менеджмента

i) основное

Мероприятия риска-менеджмента должны отражать принципы устранения или снижения рисков

до практического минимума там, где это возможно, или уменьшения вероятности или последствий

потенциальных актов незаконного вмешательства. Процессы идентификации угроз, оценки рисков и

риска-менеджмента являются главными инструментами управления рисками.

Процессы идентификации угроз, оценки рисков и риска-менеджмента для разных отраслей деятельности особо различны: начиная от простых оценок, вплоть до сложных количественных анализов с

использованием обширной документации. Организация планирует и внедряет соответствующие процессы идентификации угроз, оценки рисков и риска-менеджмента таким образом, чтобы удовлетворять собственным потребностям и своему месторасположению, а также обеспечивать соответствие

законодательным и нормативным требованиям в области обеспечения безопасности.

Процессы идентификации угроз, оценки рисков и риска-менеджмента должны быть позиционированы как предупредительные меры, а не как меры реагирования, то есть они должны предварять введение новых или пересмотренных действий или процедур. Любые необходимые меры по управлению

или уменьшению рисков следует внедрять прежде, чем вводятся такие изменения.

Организация должна поддерживать квалификацию персонала и периодически актуализировать

методики, документацию, данные и записи по процессам идентификации угроз, оценки рисков и риска-менеджмента для обеспечения их соответствия текущей деятельности организации, а также принимать во внимание развитие, расширение и освоение новых видов деятельности организации для

своевременного внедрения этих процессов.

Процессы идентификации угроз, оценки рисков и риска-менеджмента следует применять не только для условий повседневной эксплуатации средств и процедур, но и в случаях внеплановой их эксплуатации.

Наряду с учетом рисков обеспечения безопасности и рисков, создаваемых действиями собственного персонала, организация должна учитывать риски, возникающие вследствие действий подрядчиков и посетителей, а также при пользовании продукцией или услугами, поставляемыми иными

организациями;

ii) процессы

Процессы идентификации угроз безопасности, оценки рисков и риска-менеджмента должны быть

документально оформлены и включать в себя:

-

идентификацию угроз в области обеспечения безопасности и охраны;

-

определение рисков с существующими (или предполагаемыми) мерами по их управлению на

местах (принимая во внимание открытость конкретных угроз, вероятность несрабатывания мер по

управлению рисками и серьезность потенциальных последствий возможных повреждений, разрушений или нарушений устойчивости деятельности организации);

-

определение приемлемости текущих и остаточных рисков;

-

идентификацию потребностей в дополнительных мерах риска-менеджмента;

-

определение мер риска-менеджмента, достаточных для уменьшения рисков до приемлемого

уровня.

Помимо отмеченного следует учитывать:

-

характер, время, область применения и методы осуществления любых форм идентификации

угроз, оценки рисков и риска-менеджмента,

-

применимые законодательные и нормативные акты в области обеспечения безопасности и

охраны,

-

роли и полномочия персонала, ответственного за реализацию таких процессов,

-

уровень компетентности и потребность в подготовке персонала (см. 4.4.2), ответственного за

реализацию таких процессов. (В зависимости от характера и типа осуществляемых процессов организации может потребоваться приобретение сторонних услуг или консультаций),

-

информацию, касающуюся обеспечения безопасности и охраны, получаемую от службы охраны, входных данных, анализа и действий по улучшению (такие действия могут носить предупредительный характер или быть мерами реагирования);

iii) последующие действия

После реализации процессов идентификации угроз, оценки рисков и риска-менеджмента:

-

должно быть четкое свидетельство того, что любые корректирующие или предупреждающие

действия (см. 4.5.2),

определенные как необходимые, контролировались на предмет их своевременного выполнения. (Эти действия могут потребовать проведения дальнейшей идентификации угроз и

оценки рисков с тем, чтобы отражать возможные изменения в мероприятиях по риску-менеджменту и

для определения остаточных рисков);

-

результаты, достигнутые в ходе реализации корректирующих или предупреждающих действий, должны быть представлены в качестве входных данных для проведения анализа эффективности системы менеджмента безопасности со стороны руководства (см. 4.6), а также для установления новых

или пересмотра текущих целей в области менеджмента безопасности;

-

организация должна иметь возможность определять квалификацию персонала, осуществляющего деятельность по обеспечению безопасности и охраны, на соответствие компетентности, определенной в ходе оценки рисков, для установления необходимого риска-менеджмента;

-

результаты опыта, получаемого в ходе внедрения и последующей эксплуатации упомянутых

процессов, должны накапливаться и быть использованы для их улучшения.

2) Мероприятия, проводимые после первоначального определения идентификации угроз, оценки рисков и риска-менеджмента (см. 4.6)

Процессы идентификации угроз, оценки рисков и риска-менеджмента должны анализироваться в

определенный период времени, который устанавливается либо политикой в области менеджмента

безопасности, либо руководством организации. Такой анализ может быть частью анализа эффективности системы менеджмента безопасности со стороны руководства (см. 4.6).

Время проведения анализа упомянутых процессов может изменяться в зависимости от:

-

характера угроз;

-

величины рисков;

-

изменений в деятельности организации.

Анализ процессов следует проводить также в случае таких изменений в деятельности организации, при которых ставится под сомнение обоснованность существующих оценок.

Такие изменения

могут включать в себя:

-

расширение, сужение, реструктуризацию средств или аспектов цепи поставок;

-

перераспределение обязанностей;

-

изменение методов работы или моделей поведения при угрозах со стороны внешних источников.

е) Типовые выходные данные

Процедуры должны быть документально оформлены, содержать:

-

идентификацию угроз безопасности;

-

определение рисков, связанных с идентифицированными угрозами безопасности;

-

указание уровня рисков, связанных с каждой угрозой безопасности, и их приемлемости;

-

описание или ссылку на меры по мониторингу и управлению рисками (см. 4.4.6 и 4.5.1), в особенности неприемлемыми рисками;

-

соответствующие цели в области менеджмента безопасности и действия по снижению идентифицированных рисков (см. 4.3.3), а также любые последующие действия по отслеживанию процесса их

снижения;

-

идентификацию потребностей в компетентности и подготовке, необходимых для реализации

мер управления (см. 4.4.2);

-

необходимые меры управления, детализированные как часть контроля операций в элементах

системы (см. 4.4.6);

-

записи, относящиеся к каждому из вышеперечисленных процессов.

4.3.2 Законодательные, нормативные и иные требования, регламентирующие обеспечение безопасности

а) Требования

Организация должна разрабатывать, внедрять и поддерживать в рабочем состоянии процедуру

по:

a) идентификации и доступу к применимым законодательным, нормативным и иным требованиям, регламентирующим безопасность, которые установлены для организации в отношении угроз, отнесенных к охране и рискам;

b) определению применения этих требований в отношении своих угроз и рисков.

Организация должна хранить и актуализировать эту информацию. Она должна доводить значимую информацию о законодательных и других требованиях всему персоналу и, при необходимости, третьим лицам, включая подрядчиков.

[ГОСТ Р 53663-2009]

b) Намерение

Организации необходимо осознавать влияние законодательных и иных требований на собственную деятельность в настоящее время и в будущем и доводить эту информацию до соответствующего

персонала.

Требования ГОСТ Р 53663 (подпункт 4.3.2) способствуют пониманию законодательной и нормативной ответственности. Но это не является призывом к созданию библиотеки нормативной документации, обращение к которой носит эпизодический характер.

c) Типовые входные данные

Типовые входные данные включают в себя:

-

подробные сведения о цепи поставок организации;

-

результаты идентификации угроз, оценки рисков и риска-менеджмента (см. 4.3.1);

-

положительный опыт (кодексы, отраслевые руководства и т.д.);

-

законодательные и нормативные требования, а также требования правительственных, межправительственных органов, международных торговых ассоциаций, кодексы, методики и правила;

-

перечень источников информации;

-

национальные, европейские, региональные или международные стандарты;

-

внутренние требования организации;

-

потребности заинтересованных лиц;

-

процессы управления динамикой цепи поставок.

d) Процесс

Должны быть определены и идентифицированы законодательные и иные требования в области

обеспечения безопасности и охраны, наиболее приемлемые способы получения такой информации, включая средства массовой информации (газеты, компакт-диски, интернет), а также объем применимых требований.

е) Типовые выходные данные

Типовые выходные данные включают в себя:

-

процедуры по идентификации, получению и обновлению информации;

-

идентифицированные объемы применимых требований (это может принять форму учета);

-

требования (в виде актуализируемого перечня), которые доступны в местах, установленных

организацией;

-

процедуры мониторинга выполнения указаний вследствие новых нормативных актов, регламентирующих безопасность.

4.3.3 Цели в области менеджмента безопасности

a) Требования

Организация должна разрабатывать, документировать, внедрять и поддерживать в рабочем

состоянии цели в области менеджмента безопасности с учетом соответствующих функций и уровней

внутри организации. Цели должны исходить из политики в области менеджмента безопасности и

соответствовать ей. В процессе разработки и анализа своих целей организация должна учитывать:

a) законодательные, нормативные и другие требования, регламентирующие безопасность;

b) угрозы и риски, влияющие на безопасность;

c) технологические и другие факторы;

d) финансовые, эксплуатационные и деловые требования;

e) мнения соответствующих заинтересованных лиц.

Цели в области менеджмента безопасности должны:

a) соответствовать обязательству организации по постоянному улучшению;

b) быть измеримыми (где применимо);

c) доводиться до сведения всего соответствующего персонала и третьих лиц, включая подрядчиков, имея в виду, что эти лица должны знать свои индивидуальные обязательства;

d) периодически анализироваться с тем, чтобы сохранять актуальность и согласованность с

политикой в области менеджмента безопасности. Цели должны соответственно корректироваться

там, где это необходимо.

[ГОСТ Р 53663-2009]

b) Намерение

Необходимо обеспечивать, чтобы во всей организации (где это практически необходимо) были

установлены измеримые цели в области менеджмента безопасности, согласующиеся с политикой.

c) Типовые входные данные

Типовые входные данные включают в себя:

-

политику и цели, соответствующие бизнесу организации в целом;

-

политику в области менеджмента безопасности, включая намерения по постоянному улучшению (см. 4.2);

-

результаты идентификации угроз, оценок рисков и риска-менеджмента (см. 4.3.1);

-

законодательные и другие требования (см. 4.3.2);

-

технологические особенности;

-

финансовые, эксплуатационные и деловые потребности;

-

участие персонала и заинтересованных лиц (см. 4.4.3);

-

информацию от консультаций персонала в части обеспечения безопасности, по вопросам анализа и действий по улучшению рабочих мест (такие действия могут носить предупредительный характер

или быть мерами реагирования);

-

анализ установленных целей в области менеджмента безопасности;

-

записи о несоответствиях, происшествиях и ущербах собственности, касающиеся обеспечения

безопасности и охраны;

-

результаты анализа со стороны руководства (см. 4.6).

d) Процесс

Используя входные данные, руководство организации должно идентифицировать и устанавливать приоритеты по целям в области менеджмента безопасности.

Для достижения адекватности и понимания при установлении целей в области менеджмента

безопасности особое внимание следует уделять входным данным, получаемым от источников, которые с наибольшей вероятностью будут затронуты такими целями. Также эффективно использовать

входные данные, получаемые от внешних источников, таких как заказчиков, подрядчиков, поставщиков

и федеральных органов исполнительной власти или заинтересованных лиц.

Совещания по определению целей в области менеджмента безопасности должно проводить

руководство не реже одного раза в год. Для некоторых организаций процесс установления целей в

области менеджмента безопасности допускается оформлять документально.

Цели в области менеджмента безопасности должны охватывать как всеобщие проблемы обеспечения безопасности и охраны организации в целом, так и те проблемы, которые являются специфическими для цепи поставок, отдельных подразделений или предоставляемых услуг.

Для каждой цели в области менеджмента безопасности должен быть определен соответствующий показатель, который позволяет контролировать процесс достижения установленных целей.

Цели в области менеджмента безопасности должны быть разумными и достижимыми с тем, чтобы обеспечивать организации возможность их реализации и отслеживания процесса их исполнения. По каждой цели должен быть определен график реализации.

Цели в области менеджмента безопасности допускается подразделять на отдельные направления в зависимости от размера организации, сложности самой цели и времени ее достижения. Должна

быть установлена четкая взаимосвязь между такими направлениями и целями в области менеджмента

безопасности.

Например, типы целей в области менеджмента безопасности могут включать в себя:

-

снижение уровня риска;

-

введение дополнительных возможностей в систему менеджмента безопасности;

-

мероприятия по улучшению существующих средств охраны;

-

устранение или уменьшение вероятности реализации акта незаконного вмешательства.

Цели в области менеджмента безопасности должны быть доведены до соответствующего персонала (в ходе проведения учений и тренировок см. 4.4.2) и детализированы в программах в области

менеджмента безопасности (см. 4.3.4).

е) Типовые выходные данные

Типовыми выходными данными являются установленные организацией для каждой своей функции измеримые и документально оформленные цели в области менеджмента безопасности.

4.3.4 Задачи в области менеджмента безопасности

а) Требования

Организация должна разрабатывать, документировать, внедрять и поддерживать в рабочем

состоянии задачи в области менеджмента безопасности, соответствующие потребностям организации. Задачи должны исходить из целей в области менеджмента безопасности и соответствовать им.

Эти задачи должны:

a) быть на уровне необходимой детализации;

b) быть конкретными, измеримыми, решаемыми, значимыми и имеющими показатели времени

(где это применимо);

c) быть доведены до сведения всего соответствующего персонала и третьих лиц, включая подрядчиков, имея в виду, что эти лица должны знать свои индивидуальные обязательства;

d) периодически анализироваться с тем, чтобы сохранить актуальность и соответствие целям в

области менеджмента безопасности. Задачи должны соответственно корректироваться там, где это

необходимо.

[ГОСТ Р 53663-2009]

b) Намерение

Задачи в области менеджмента безопасности устанавливают для достижения целей в пределах

определенного организацией времени.

c) Типовые входные данные

Типовые входные данные включают в себя:

-

политику и цели, соответствующие бизнесу организации в целом;

-

политику в области менеджмента безопасности, включая намерения по постоянному улучшению (см. 4.2);

-

результаты идентификации угроз, оценок рисков и риска-менеджмента (см. 4.3.1);

-

законодательные и другие требования (см. 4.3.2);

-

технологические особенности;

-

финансовые, эксплуатационные и деловые потребности;

-

участие персонала и заинтересованных лиц (см. 4.4.3);

-

информацию от консультаций персонала в части обеспечения безопасности, по вопросам анализа и действий по улучшению рабочих мест (такие действия могут носить предупредительный характер или быть мерами реагирования);

-

анализ установленных целей в области менеджмента безопасности;

-

записи о несоответствиях и актах незаконного вмешательства;

-

результаты анализа со стороны руководства (см. 4.6).

d) Процесс

Процесс определен в программах в области менеджмента безопасности и представляет собой

достижение задач, соответствующих целям.

Используя входные данные, руководство организации должно идентифицировать и устанавливать приоритеты по задачам в области менеджмента безопасности. Задачи должны быть измеримы, конкретизированы и соотнесены

по времени.

Для достижения адекватности и понимания при установлении задач в области менеджмента

безопасности особое внимание следует уделять входным данным, получаемым от источников, которые с наибольшей вероятностью будут затронуты при реализации таких задач. Также эффективно

использовать входные данные, получаемые от внешних источников, таких как заказчиков, подрядчиков, поставщиков и федеральных органов исполнительной власти или заинтересованных лиц.

Совещания по определению задач в области менеджмента безопасности должно проводить

руководство после внесения изменений в цели в области менеджмента безопасности. Для некоторых

организаций процесс установления задач в области менеджмента безопасности допускается

оформлять документально.

Задачи в области менеджмента безопасности должны охватывать как всеобщие проблемы обеспечения безопасности и охраны организации в целом, так и те проблемы, которые являются специфическими для цепи поставок, отдельных подразделений или предоставляемых услуг.

Для каждой задачи в области менеджмента безопасности должен быть определен соответствующий показатель, который позволяет контролировать реализацию поставленных задач.

Задачи в области менеджмента безопасности должны быть разумными и решаемыми с тем, чтобы обеспечивать организации возможность их реализации и наблюдения за процессом их выполнения. По каждой задаче должен быть определен график реализации.

Задачи в области менеджмента безопасности допускается подразделять на отдельные направления в зависимости от размера организации, сложности поставленной задачи и времени ее выполнения. Должна быть установлена четкая взаимосвязь между такими направлениями и задачами в

области менеджмента безопасности.

Например, типы задач в области менеджмента безопасности могут включать в себя:

-

снижение уровня риска в определенный срок;

-

внедрение новых технологий по уменьшению риска или снижению воздействий от угроз безопасности;

-

мероприятия по улучшению существующих средств охраны;

-

устранение или уменьшение вероятности реализации акта незаконного вмешательства.

Задачи в области менеджмента безопасности должны быть доведены до соответствующего персонала (в ходе проведения учений и тренировок см. 4.4.2) и детализированы в программах в области

менеджмента безопасности (см. 4.3.4).

e) Типовые выходные данные

Типовыми выходными данными являются установленные организацией для каждой своей функции измеримые и документально оформленные задачи в области менеджмента безопасности.

4.3.5 Программы в области менеджмента безопасности

а) Требования

Организация должна разрабатывать, внедрять и поддерживать в рабочем состоянии программы в области менеджмента безопасности для достижения своих целей и решения соответствующих

задач.

Программы должны быть оптимизированы и затем расставлены по приоритетам, а организация

должна предусматривать результативное и рентабельное по затратам выполнения этих программ.

Программы должны включать документацию, содержащую описание:

а) ответственности и полномочий по достижению целей и решению задач в области менеджмента безопасности;

b) способов и сроков достижения целей и решения задач в области менеджмента безопасности.

Программы в области менеджмента безопасности должны периодически актуализироваться с

тем, чтобы сохранять результативность и соответствие целям и задачам организации в области

менеджмента безопасности. Программы должны соответственно корректироваться там, где это необходимо.

[ГОСТ Р 53663-2009]

b) Намерение

Программы в области менеджмента безопасности должны быть взаимосвязаны с целями и задачами. Каждая программа должна содержать описание того, как организация понимает собственные

обязательства и политику по определению действий для достижения целей и задач в области менеджмента безопасности. Программа потребует разработки стратегии и планирования принимаемых

действий, которые должны быть документально оформлены и согласованы. Процесс выполнения программы по достижению установленных целей следует контролировать и анализировать с ведением

соответствующих записей. Стратегия программы должна быть основана на результатах идентификации угроз и оценки рисков.

c) Типовые входные данные

Типовые входные данные включают в себя:

-

цели и задачи в области менеджмента безопасности;

-

законодательные и другие требования;

-

результаты идентификации угроз, оценки рисков и риска-менеджмента;

-

подробные сведения о деятельности организации;

-

информацию от консультаций персонала в части обеспечения безопасности, по вопросам анализа и действий по улучшению рабочих мест (такие действия могут носить предупредительный характер или быть мерами реагирования);

-

анализ имеющихся возможностей с учетом новых или разных технологических решений;

-

действия по постоянному улучшению;

-

наличие ресурсов, необходимых для достижения целей в области менеджмента безопасности

организации.

d) Процесс

Программа менеджмента безопасности должна определять:

-

обязанности по достижению целей;

-

средства для достижения целей;

-

установленный период времени для достижения целей.

Программа должна рассматривать снижение угроз безопасности посредством методологических

и технологических решений, а также опыта других организаций. При этом программа должна учитывать

финансовые, эксплуатационные и деловые требования, а также потребности организаций-партнеров и

заинтересованных лиц.

Программа должна предусматривать распределение соответствующей ответственности и полномочий, а также установление времени выполнения по каждому направлению решения задач с тем, чтобы составлять график реализации соответствующей цели в области менеджмента безопасности. По

решению каждой задачи программа также должна предусматривать распределение соответствующих

ресурсов (экономических, технических, человеческих).

Для случаев существенных изменений или реструктуризации деятельности организации, методов работы, оборудования и средств охраны программа должна предусматривать проведение новой

идентификации угроз и оценки рисков. Программа в области менеджмента безопасности должна предусматривать консультации соответствующего персонала по ожидаемым изменениям.

e) Типовые выходные данные

Типовыми выходными данными являются определенные организацией и документально оформленные программы в области менеджмента безопасности по достижению целей и решению задач, описанных в 4.3.3

и 4.3.4.

4.4

Внедрение и функционирование

4.4.1 Структура, полномочия и ответственность в менеджменте безопасности

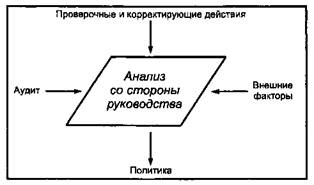

Рисунок 4 -

Внедрение и функционирование

а) Требования

Организация должна разрабатывать и поддерживать в рабочем состоянии организационную

структуру ролей, ответственности и полномочий, которая бы согласовывалась с политикой, целями, задачами и программами в области менеджмента безопасности.

Эти роли, ответственность и полномочия должны быть идентифицированы, документированы и

доведены до сведения каждого лица с персональной ответственностью за внедрение и улучшение.

Высшее руководство должно обеспечить наличие свидетельства принятия обязательств по разработке и внедрению системы менеджмента безопасности, а также постоянному улучшению ее

результативности посредством:

a) назначения одного из членов высшего руководства, независимо от его прочих обязанностей, ответственным за всеобщее проектирование, документирование, поддержание в рабочем состоянии

и улучшение системы менеджмента безопасности организации;

b) назначения одного или нескольких членов руководства с наделением необходимыми полномочиями для обеспечения достижения целей и выполнения задач;

c) идентификации и мониторинга требований и ожиданий от заинтересованных организации и

лиц и принятия надлежащих и своевременных действий по управлению этими ожиданиями;

d) обеспечения наличия достаточных ресурсов;

e) учета возможных неблагоприятных воздействий политики, целей, задач и программ в области менеджмента безопасности на другие аспекты работы организации;

f) обеспечения участия любых, подготовленных другими подразделениями организации, программ по безопасности в системе менеджмента безопасности в качестве дополнений;

g) информирования организации о важности соблюдения требований системы менеджмента

безопасности и соответствия собственной политике;

h) обеспечения включения угроз в отношении охраны и рисков в оценку угроз и рисков организации в целом;

i) обеспечения жизнеспособности целей, задач и программ в области менеджмента безопасности.

[ГОСТ Р 53663-2009]

b) Намерение

Для обеспечения эффективности менеджмента безопасности необходимо, чтобы роли, ответственность и полномочия были определены и оформлены документально. Только персонал, прошедший проверку на допуск, можно привлекать для решения задач по обеспечению безопасности и

охраны. Выполнение этих задач должно обеспечиваться адекватными ресурсами.

c) Типовые входные данные

Типовые входные данные включают в себя:

-

организационную структуру;

-

результаты идентификации угроз, оценку рисков и риска-менеджмента;

-

цели, задачи и программы в области менеджмента безопасности;

-

законодательные и другие требования;

-

описания работ;

-

перечень компетентного персонала, нуждающегося или прошедшего проверку на допуск.

d) Процесс

1) Общее представление

Должны быть определены ответственность и полномочия всех лиц, выполняющих обязанности

по системе менеджмента безопасности, включая четкое определение обязанностей по взаимодействию между различными функциями.

Такое определение, помимо прочих, может потребоваться для следующих категорий лиц:

-

высшего руководства;

-

руководства среднего звена;

-

лиц, ответственных за подрядчиков и посетителей, имеющих доступ в помещения организации и к работающему персоналу;

-

лиц, ответственных за проведение учений и тренировок в области обеспечения безопасности;

-

лиц, ответственных за технические средства охраны и их эксплуатацию;

-

персонала, прошедшего проверку на допуск, или персонала службы охраны организации;

-

персонала, привлекаемого для консультаций по вопросам безопасности.

Тем не менее организация должна доводить и продвигать мысль о том, что безопасность - это

ответственность каждого в организации, а не только тех лиц, чьи обязанности непосредственно определены в системе менеджмента безопасности.

2) Определение ответственности высшего руководства

Ответственность высшего руководства должна включать в себя определение политики в области

менеджмента безопасности и предусматривать внедрение системы менеджмента безопасности в

организации. Как часть этого обязательства, высшим руководством должен быть определен и назначен представитель руководства по безопасности с определенной ответственностью и полномочиями

по внедрению системы менеджмента безопасности цепи поставок (в крупных организациях может быть

более одного назначенного представителя).

3) Определение ответственности представителя руководства по безопасности

Представитель руководства по безопасности должен нести ответственность и обладать полномочиями по внедрению и документированию системы менеджмента безопасности; должен иметь прямой доступ к высшему руководству и пользоваться поддержкой других лиц, наделенных

обязанностями по мониторингу эффективности функционирования системы менеджмента безопасности.

Представитель руководства по безопасности должен регулярно получать информацию относительно работы системы и принимать активное участие в проведении анализов результативности функционирования системы менеджмента безопасности для определения целей в этой области. Необходимо обеспечивать, чтобы любые другие обязанности или функции этих лиц не противоречили

выполнению их обязанностей в области обеспечения безопасности.

4) Определение ответственности руководства среднего звена

Ответственность руководства среднего звена должна включать в себя обеспечение безопасности в пределах области их деятельности. Там, где основная ответственность за деятельность по обеспечению безопасности и охраны лежит на руководителях среднего звена, должны быть соответственно

определены роли и ответственность любого специалиста, осуществляющего функции по обеспечению

безопасности в пределах организации во избежание двусмысленного толкования их обязанностей и

полномочий. Следует предусматривать меры по разрешению любых конфликтов между проблемами

обеспечения безопасности и производственной деятельности путем вынесения их на более высокий

уровень руководства.

5) Документирование ответственности и полномочий

Ответственность и полномочия в области обеспечения безопасности должны быть документально оформлены и соответствовать установленной в организации форме.

Для этого организация может

использовать одну или более из нижеприведенных форм или воспользоваться альтернативной формой по своему выбору:

-

руководство по системе менеджмента безопасности;

-

рабочие процедуры и правила;

-

должностные инструкции;

-

программы обучения и подготовки.

Если в организации предусмотрено ведение должностных инструкций персонала, в которых изложены ответственность и полномочия, касающиеся производственной деятельности организации, тогда

в эти должностные инструкции должны быть включены ответственность и полномочия, касающиеся

обеспечения безопасности и охраны.

6) Информирование об ответственности и полномочиях

Ответственность и полномочия должны быть доведены до тех лиц, которых они касаются. Это

должно обеспечивать понимание людьми границ и взаимодействия между различными функциями и

каналами, которые следует использовать для инициирования надлежащих действий.

7) Ресурсы

Руководство должно обеспечивать наличие адекватных ресурсов, достаточных для обеспечения

безопасности цепи поставок, включая оборудование, необходимые экспертизы, человеческие ресурсы

и обучение.

Ресурсы считают адекватными, если они достаточны для реализации программ в области

менеджмента безопасности, включая проведение мониторинга и измерений. Для организаций с уже

внедренной системой менеджмента безопасности адекватность ресурсов определяют путем сравнения запланированных целей в области менеджмента безопасности с полученными результатами их

реализации.

8) Обязательства руководства

Руководство должно демонстрировать свои обязательства по обеспечению безопасности и охраны. Способы демонстрации могут включать в себя посещение и осмотр охраняемых объектов, участие

в расследовании актов незаконного вмешательства, предоставление ресурсов для реализации корректирующих действий, участие в совещаниях и конференциях по обеспечению безопасности и охраны, а также издание соответствующих документов.

е) Типовые выходные данные

Типовые выходные данные включают в себя:

-

ответственность и полномочия, которые определены для всего персонала, имеющего отношение к обеспечению безопасности;

-

ответственность и полномочия, оформленные документально в соответствующих руководствах, процедурах, инструкциях и программах обучения;

-

методы доведения информации об ответственности и полномочиях до всего соответствующего

персонала;

-

активное участие и содействие в вопросах обеспечения безопасности и охраны со стороны

руководства на всех уровнях управления.

4.4.2 Компетентность, подготовка и осведомленность

а) Требования

Организация должна заботиться о том, чтобы персонал, ответственный за планирование, функционирование и управление процессами обеспечения безопасности и техническими средствами

охраны, имел должную квалификацию с точки зрения образования, подготовки и/или опыта. Организация должна разрабатывать и поддерживать в рабочем состоянии соответствующие процедуры с

тем, чтобы персонал, работающий для нее или от ее имени, был осведомлен о:

a) важности соответствия политики и процедур в области менеджмента безопасности требованиям системы менеджмента безопасности;

b) своей роли и ответственности за достижение соответствия политике и процедурам в области

менеджмента безопасности, а также требованиях системы менеджмента безопасности, включая

готовность к реагированию и действиям в чрезвычайных ситуациях;

c) потенциальных последствиях для безопасности организации при несоблюдении специальных процедур.

Записи о компетенции и подготовке персонала должны поддерживаться в рабочем состоянии.

[ГОСТ Р 53663-2009]

b) Намерение

Организация должна иметь эффективные процедуры для обеспечения осведомленности персонала в отношении рисков и поддержания необходимой компетентности для реализации своих функций

по обеспечению безопасности.

c) Типовые входные данные

Типовые входные данные включают в себя:

-

определение ответственности и полномочий;

-

должностные инструкции (содержащие описание работ по обеспечению безопасности);

-

оценки деятельности персонала;

-

результаты идентификации угроз, оценки рисков и риска-менеджмента;

-

руководства, процедуры и инструкции;

-

политику и цели в области менеджмента безопасности;

-

программы в области менеджмента безопасности.

d) Процесс

В процесс следует включать:

-

систематическую идентификацию осведомленности и компетентности в области обеспечения

безопасности и охраны, которые требуются для каждого уровня и каждой функции, осуществляемой

организацией;

-

меры по выявлению и устранению недостатков компетентности у персонала, имеющего отношение к обеспечению безопасности;

-

своевременное проведение необходимого обучения;

-

оценку отдельных лиц на предмет приобретения и поддержания ими требуемых знаний и компетентности;

-

ведение соответствующих записей об образовании, подготовке, навыках и опыте каждого члена

персонала.

Примечание - Для успешной системы менеджмента безопасности и ее эффективного функционирования важно уделять особое внимание вопросам осведомленности в области обеспечения безопасности и охраны во всей организации.

Следует разрабатывать и поддерживать в рабочем состоянии программы подготовки и проведения инструктажа по:

-

осведомленности по существующим угрозам безопасности и рискам;

-

пониманию мер обеспечения безопасности и охраны, предпринимаемых организацией, а также

обязанностям и полномочиям отдельных лиц;

-

обеспечению мер безопасности при назначении на должность или смене места работы внутри

организации (систематический инструктаж);

-

обеспечению мер безопасности при выполнении конкретных видов работ (вводный инструктаж);

-

проведению идентификации угроз, оценки рисков и риска-менеджмента (см. 4.3.1 d);

-

обязанностям персонала, деятельность которого непосредственно связана с обеспечением

безопасности (обучающие семинары, тренинги или занятия в системе дополнительной профессиональной подготовки);

-

обязанностям и полномочиям руководителей среднего звена по вопросам обеспечения

безопасности и охраны;

-

роли и ответственности высшего руководства, в том числе корпоративной, индивидуальной и

юридической;

-

обязанностям подрядчиков, временных рабочих и посетителей.

Эффективность программ подготовки и проведения инструктажа следует подвергать оценке. В целях определения эффективности и результативности данных программ такая оценка может осуществляться в процессе проведения подготовки или инструктажа.

e) Типовые выходные данные

Типовые выходные данные включают в себя:

-

требования компетентности в соответствии с обязанностями;

-

анализ потребности в подготовке;

-

программы/планы подготовки;

-

набор обучающих программ и учебных материалов, доступных для использования в пределах

организации;

-

записи по проведению подготовки и анализу ее эффективности;

-

ознакомительные программы по обеспечению безопасности и охраны;

- оценку осведомленности и понимания.

4.4.3 Связь

а) Требования

Организация должна иметь процедуры, обеспечивающие передачу и обмен информацией, относящейся к менеджменту безопасности, между соответствующим персоналом, подрядчиками и

другими заинтересованными лицами.

Ввиду конфиденциального характера определенной информации, относящейся к безопасности, должное внимание должно быть уделено такой информации перед ее распространением.

[ГОСТ Р 53663-2009]

b) Намерение

В процессе взаимодействия со своими партнерами организация при реализации своей деятельности должна поддерживать и распространять положительный опыт обеспечения безопасности, основывающийся на собственных политике и целях в области менеджмента безопасности.

c) Типовые входные данные

Типовые входные данные включают в себя:

-

политику и цели в области менеджмента безопасности;

-

соответствующую документацию системы менеджмента безопасности;

-

процедуры идентификации угроз, оценки рисков и риска-менеджмента;

-

определения ролей и ответственности по обеспечению безопасности и охраны;

-

результаты официальных и неофициальных консультаций руководства с персоналом;

-

особенности программ подготовки;

-

важную информацию от внешних источников.

d) Процесс

Организация должна документально оформлять и способствовать мерам по получению и обмену

информацией, непосредственно связанной с обеспечением безопасности и охраны, среди персонала

и заинтересованных лиц.

Эти меры должны способствовать участию персонала в:

-

предоставлении рекомендаций в части разработки и проведения анализа политики и целей в

области менеджмента безопасности, решении по внедрению процессов и процедур риска-менеджмента, включая проведение оценки рисков и управление рисками, которые связаны с их собственной деятельностью;

-

предоставлении рекомендаций в части повышения обеспечения безопасности на рабочем месте, таких как применение новых технологий, модернизации средств охраны или усовершенствований

процедур или схем работы.

Необходимо обеспечивать понимание персоналом важности наличия системы менеджмента

безопасности и поощрять его стремление к содействию в области обеспечения безопасности и охраны.

e) Типовые выходные данные

Типовые выходные данные включают в себя:

-

проведение протоколируемых совещаний высшего руководства с персоналом организации по

вопросам обеспечения безопасности и охраны;

-

привлечение персонала к проведению идентификации угроз, оценке рисков и риску-менеджменту;

-

поощрение персонала, участвующего в представлении рекомендаций в части обеспечения

безопасности и улучшения деятельности рабочих мест;

-

назначение представителя руководства по безопасности с определением роли и взаимосвязей

с руководством, включая, например, привлечение его к расследованию произошедших актов незаконного вмешательства, проведению осмотров охраняемых участков и т.д.

-

проведение совещаний, касающихся вопросов обеспечения безопасности и охраны, для персонала, других заинтересованных лиц или посетителей;

-

объявления, помещаемые на доски, содержащие информацию по вопросам обеспечения безопасности и охраны;

-

информационные бюллетени;

-

программу использования плакатов, посвященных вопросам безопасности;

-

другие способы обмена конфиденциальной информацией по вопросам обеспечения безопасности и охраны с соответствующими федеральными органами исполнительной власти и партнерами

по цепи поставок.

4.4.4 Документация

а) Требования

Организация должна разрабатывать и поддерживать в рабочем состоянии систему документирования менеджмента безопасности, которая включает в себя (но не ограничивается этим):

a) политику, цели и задачи в области менеджмента безопасности;

b) описание и область применения системы менеджмента безопасности;

c) описание главных элементов системы менеджмента безопасности и их взаимодействие, а

также ссылки на соответствующие документы;

d) документы (включая записи), требуемые данным стандартом, и

e) другую документацию, определяемую организацией, как необходимую в обеспечении

эффективного планирования, функционирования и управления процессами, относящимися к значительным угрозам и рискам ее безопасности.

Организация должна определять степень конфиденциальности информации и предпринимать

шаги для предотвращения несанкционированного доступа к ней.

[ГОСТ Р 53663-2009]

b) Намерение

Для обеспечения понимания, эффективного внедрения и функционирования систему менеджмента безопасности следует документально оформлять и поддерживать в рабочем состоянии.

c) Типовые входные данные

Типовые входные данные включают в себя:

- документацию и информационные системы, используемые организацией, для поддержания

системы менеджмента безопасности и своей деятельности в области обеспечения безопасности и

охраны в соответствии с требованиями ГОСТ Р 53663;

-

распределение ответственности и полномочий;

-

сведения о средствах, в которых используемые данные могут быть представлены как в печатном, так и в электронном виде.

d) Процесс

До разработки документации системы менеджмента безопасности организация должна определять те данные (информацию), которые необходимы для ее успешного функционирования.

Для обеспечения соответствия ГОСТ Р 53663 не требуется разработка документации определенного формата, Нет также необходимости в замене существующих руководств, процедур или должностных инструкций, если они адекватно описывают текущую деятельность и меры по обеспечению

безопасности и охраны в организации. Если в организации уже внедрена документированная система

менеджмента безопасности, то наиболее целесообразно будет разработать документ, содержащий

взаимосвязи и ссылки существующих процедур с требованиями ГОСТ Р 53663.

Необходимо учитывать:

-

ответственность и степень допуска к документам и данным, содержащим информацию об обеспечении безопасности и охраны;

-

способы и места работы с документами и данными, содержащимися на бумажных носителях. Аналогичные меры должны быть предусмотрены при работе с электронными носителями.

e) Типовые выходные данные

Типовые выходные данные включают в себя:

-

обзорный документ по системе менеджмента безопасности;

-

перечень сведений, содержащих информацию, отнесенную к конфиденциальной;

-

руководства, процедуры и правила;

-

должностные инструкции.

4.4.5 Управление документами и данными

а) Требования

Организация должна разрабатывать и поддерживать в рабочем состоянии процедуры управления всей документацией, данными и информацией, указанными в разделе 4 с тем, чтобы:

a) хранение и доступ к этим документам, данным и информации осуществлялись только уполномоченным на то персоналом;

b) документы, данные и информация периодически анализировались, при необходимости, актуализировались и подтверждались как пригодные уполномоченным на то персоналом;

c) последние версии соответствующих документов, данных и информации были в наличии во

всех местах деятельности, значимых для результативного функционирования системы менеджмента

безопасности;